Investigadores Revelan Fallos Críticos en el Sistema de Control de Acceso Industrial de Carrier

Se han revelado hasta ocho vulnerabilidades de día cero en el sistema de control de acceso LenelS2 HID Mercury de Carrier, el cual se utiliza ampliamente en instalaciones sanitarias, educativas, transporte y gobierno.

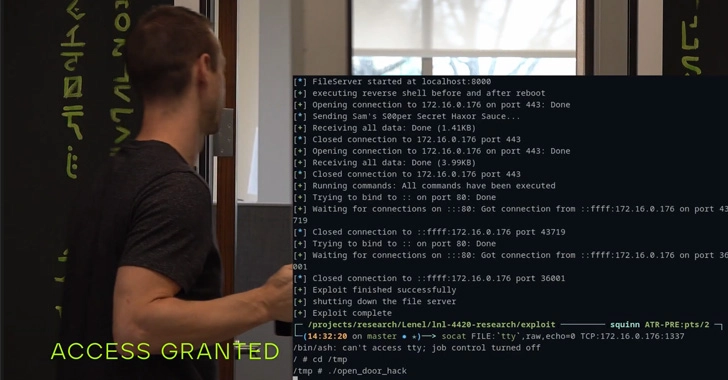

"Las vulnerabilidades descubiertas permitieron demostrar la capacidad de desbloquear y bloquear puertas de forma remota, subvertir alarmas y socavar sistemas para registros de eventos y notificación", expresaron los investigadores de seguridad de Trellix Steve Povolny y Sam Quinn en un informe compartido con The Hacker News.

Los problemas, en pocas palabras, podrían ser utilizados por un actor malicioso para obtener control total del sistema, incluyendo la capacidad de manipular las cerraduras de las puertas. Uno de los fallos (CVE-2022-31481) incluye una falla de ejecución remota no autentificada, el cual tiene una calificación de 10 sobre 10, en cuanto a la gravedad en el sistema de puntuación CVSS.

Otros fallos podrían provocar la inyección de comandos (CVE-2022-31479, CVE-2022-31486), denegación de servicio (CVE-2022-31480, CVE-2022-31482), modificación de usuarios (CVE-2022-31484) y suplantación de información (CVE-2022-31485), así como lograr la escritura arbitraria de archivos (CVE-2022-31483).

LenelS2 se emplea en entornos para otorgar acceso físico hacia instalaciones privilegiadas e integrarse con despliegues de automatización de edificios más complejos. Los siguientes paneles de acceso HID Mercury vendidos por LenelS2 están afectados

- LNL-X2210

- LNL-X2220

- LNL-X3300

- LNL-X4420

- LNL-4420

- S2-LP-1501

- S2-LP-1502

- S2-LP-2500

- S2-LP-4502

Trellix señaló al encadenar dos de las debilidades mencionadas, fue capaz de obtener privilegios de nivel root en el dispositivo remotamente, así como desbloquear y controlar las puertas, subvirtiendo efectivamente las protecciones para vigilancia del sistema.

Coincidiendo con la revelación pública, la Agencia de Ciberseguridad y Seguridad de las Infraestructuras de Estados Unidos (CISA) ha emitido un aviso sobre los sistemas de control industrial (ICS), el cual insta a los usuarios actualizar los paneles de acceso hacia la última versión del firmware (CARR-PSA-006-0622).

"La explotación exitosa de estas vulnerabilidades podría permitir a un atacante el acceso hacia el dispositivo, permitiendo la vigilancia de todas las comunicaciones enviadas hacia y desde el dispositivo, la modificación de los relés a bordo, cambiar archivos de configuración, inestabilidad del dispositivo, y una condición de denegación de servicio", expresó la agencia en una alerta.

Traducción realizada por la empresa MILE-SEC

Fuente:

https://thehackernews.com/2022/06/researchers-disclose-critical-flaws-in...

MILE-SEC - Hacking Ético & Forense Digital

informes@mile-sec.com

informes@mile-sec.com

+51 972 213 381

https://t.me/mileseceirl